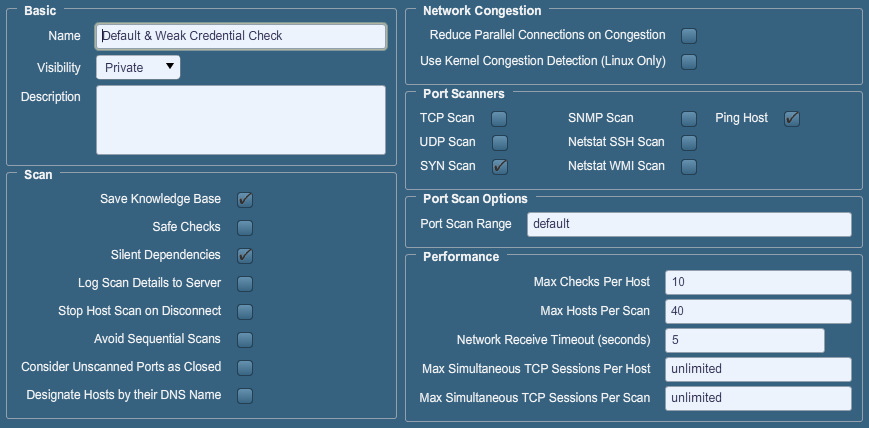

Pokémon firered y leafgreen rom hacking game boy herramienta de hacking avanzada nintendo ds, sprite, electrónica, videojuego png | PNGEgg

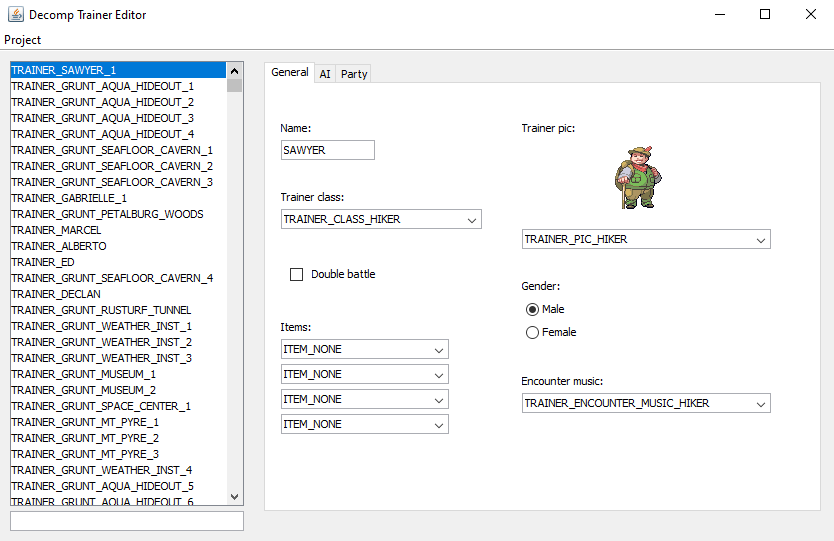

Decomp Trainer Editor: Herramienta para modificar los entrenadores en tu hack de decompilación - Whack a Hack!

![Yu-Gi-Oh FM [Rom Hacking] & Repostagens | Repostando a publicação de Leonardo Mendes que foi postado no Grupo YuGiOh FM MOD's (Rom Hacking) - Boa noite pessoal, corrigi os bugs conhecidos da... Yu-Gi-Oh FM [Rom Hacking] & Repostagens | Repostando a publicação de Leonardo Mendes que foi postado no Grupo YuGiOh FM MOD's (Rom Hacking) - Boa noite pessoal, corrigi os bugs conhecidos da...](https://lookaside.fbsbx.com/lookaside/crawler/media/?media_id=2602519686560202)

Yu-Gi-Oh FM [Rom Hacking] & Repostagens | Repostando a publicação de Leonardo Mendes que foi postado no Grupo YuGiOh FM MOD's (Rom Hacking) - Boa noite pessoal, corrigi os bugs conhecidos da...

Con estas HERRAMIENTAS podrás crear tu PROPIO HACK ROM! | PACK DE HERRAMIENTAS DEL ROM HACKING - YouTube

![Herramienta] - [GBA] Herramientas Esenciales del Rom Hacking [Pack Completo] | Whack a Hack Foro! Herramienta] - [GBA] Herramientas Esenciales del Rom Hacking [Pack Completo] | Whack a Hack Foro!](http://i.gyazo.com/3fa8d1a8f9ef24e8f6fed8ab51db25bc.png)

![Herramienta] - Gen3 Tools Para Android 100% Oficial | Whack a Hack Foro! Herramienta] - Gen3 Tools Para Android 100% Oficial | Whack a Hack Foro!](https://i.imgur.com/mJb5QrW.jpg)